VXLAN ഗേറ്റ്വേകളെക്കുറിച്ച് ചർച്ച ചെയ്യുന്നതിന്, നമ്മൾ ആദ്യം VXLAN-നെ കുറിച്ച് ചർച്ച ചെയ്യണം. പരമ്പരാഗത VLAN-കൾ (വെർച്വൽ ലോക്കൽ ഏരിയ നെറ്റ്വർക്കുകൾ) നെറ്റ്വർക്കുകളെ വിഭജിക്കാൻ 12-ബിറ്റ് VLAN ഐഡികൾ ഉപയോഗിക്കുന്നുവെന്നത് ഓർക്കുക, 4096 ലോജിക്കൽ നെറ്റ്വർക്കുകൾ വരെ പിന്തുണയ്ക്കുന്നു. ചെറിയ നെറ്റ്വർക്കുകൾക്ക് ഇത് നന്നായി പ്രവർത്തിക്കുന്നു, പക്ഷേ ആയിരക്കണക്കിന് വെർച്വൽ മെഷീനുകൾ, കണ്ടെയ്നറുകൾ, മൾട്ടി-ടെനന്റ് എൻവയോൺമെന്റുകൾ എന്നിവയുള്ള ആധുനിക ഡാറ്റാ സെന്ററുകളിൽ, VLAN-കൾ പര്യാപ്തമല്ല. RFC 7348-ൽ ഇന്റർനെറ്റ് എഞ്ചിനീയറിംഗ് ടാസ്ക് ഫോഴ്സ് (IETF) നിർവചിച്ച VXLAN ജനിച്ചു. UDP ടണലുകൾ ഉപയോഗിച്ച് ലെയർ 3 (IP) നെറ്റ്വർക്കുകളിലൂടെ ലെയർ 2 (ഇഥർനെറ്റ്) ബ്രോഡ്കാസ്റ്റ് ഡൊമെയ്ൻ വിപുലീകരിക്കുക എന്നതാണ് ഇതിന്റെ ഉദ്ദേശ്യം.

ലളിതമായി പറഞ്ഞാൽ, UDP പാക്കറ്റുകൾക്കുള്ളിൽ VXLAN ഇതർനെറ്റ് ഫ്രെയിമുകൾ എൻക്യാപ്സുലേറ്റ് ചെയ്യുകയും ഒരു 24-ബിറ്റ് VXLAN നെറ്റ്വർക്ക് ഐഡന്റിഫയർ (VNI) ചേർക്കുകയും ചെയ്യുന്നു, ഇത് സൈദ്ധാന്തികമായി 16 ദശലക്ഷം വെർച്വൽ നെറ്റ്വർക്കുകളെ പിന്തുണയ്ക്കുന്നു. ഇത് ഓരോ വെർച്വൽ നെറ്റ്വർക്കിനും ഒരു "ഐഡന്റിറ്റി കാർഡ്" നൽകുന്നത് പോലെയാണ്, ഇത് പരസ്പരം ഇടപെടാതെ ഭൗതിക നെറ്റ്വർക്കിൽ സ്വതന്ത്രമായി നീങ്ങാൻ അനുവദിക്കുന്നു. VXLAN-ന്റെ പ്രധാന ഘടകം VXLAN ടണൽ എൻഡ് പോയിന്റ് (VTEP) ആണ്, ഇത് പാക്കറ്റുകൾ എൻക്യാപ്സുലേറ്റ് ചെയ്യുന്നതിനും ഡീക്യാപ്സുലേറ്റ് ചെയ്യുന്നതിനും ഉത്തരവാദിയാണ്. VTEP എന്നത് സോഫ്റ്റ്വെയർ (ഓപ്പൺ vSwitch പോലുള്ളവ) അല്ലെങ്കിൽ ഹാർഡ്വെയർ (സ്വിച്ചിലെ ASIC ചിപ്പ് പോലുള്ളവ) ആകാം.

VXLAN ഇത്രയധികം ജനപ്രിയമായിരിക്കുന്നത് എന്തുകൊണ്ട്? കാരണം അത് ക്ലൗഡ് കമ്പ്യൂട്ടിംഗിന്റെയും SDN (സോഫ്റ്റ്വെയർ-ഡിഫൈൻഡ് നെറ്റ്വർക്കിംഗ്) യുടെയും ആവശ്യങ്ങളുമായി തികച്ചും യോജിക്കുന്നു. AWS, Azure പോലുള്ള പൊതു ക്ലൗഡുകളിൽ, VXLAN വാടകക്കാരുടെ വെർച്വൽ നെറ്റ്വർക്കുകളുടെ തടസ്സമില്ലാത്ത വിപുലീകരണം പ്രാപ്തമാക്കുന്നു. സ്വകാര്യ ഡാറ്റാ സെന്ററുകളിൽ, VMware NSX അല്ലെങ്കിൽ Cisco ACI പോലുള്ള ഓവർലേ നെറ്റ്വർക്ക് ആർക്കിടെക്ചറുകളെ ഇത് പിന്തുണയ്ക്കുന്നു. ആയിരക്കണക്കിന് സെർവറുകളുള്ള ഒരു ഡാറ്റാ സെന്റർ സങ്കൽപ്പിക്കുക, ഓരോന്നിലും ഡസൻ കണക്കിന് VM-കൾ (വെർച്വൽ മെഷീനുകൾ) പ്രവർത്തിക്കുന്നു. ARP പ്രക്ഷേപണങ്ങളുടെയും DHCP അഭ്യർത്ഥനകളുടെയും സുഗമമായ സംപ്രേക്ഷണം ഉറപ്പാക്കിക്കൊണ്ട്, VXLAN ഈ VM-കളെ ഒരേ ലെയർ 2 നെറ്റ്വർക്കിന്റെ ഭാഗമായി സ്വയം മനസ്സിലാക്കാൻ അനുവദിക്കുന്നു.

എന്നിരുന്നാലും, VXLAN ഒരു സർവരോഗ പരിഹാരമല്ല. ഒരു L3 നെറ്റ്വർക്കിൽ പ്രവർത്തിക്കുന്നതിന് L2-to-L3 പരിവർത്തനം ആവശ്യമാണ്, അവിടെയാണ് ഗേറ്റ്വേ പ്രസക്തമാകുന്നത്. VXLAN ഗേറ്റ്വേ, VXLAN വെർച്വൽ നെറ്റ്വർക്കിനെ ബാഹ്യ നെറ്റ്വർക്കുകളുമായി (പരമ്പരാഗത VLAN-കൾ അല്ലെങ്കിൽ IP റൂട്ടിംഗ് നെറ്റ്വർക്കുകൾ പോലുള്ളവ) ബന്ധിപ്പിക്കുന്നു, ഇത് വെർച്വൽ ലോകത്തിൽ നിന്ന് യഥാർത്ഥ ലോകത്തേക്ക് ഡാറ്റ ഒഴുകുന്നുവെന്ന് ഉറപ്പാക്കുന്നു. പാക്കറ്റുകൾ എങ്ങനെ പ്രോസസ്സ് ചെയ്യുന്നു, റൂട്ട് ചെയ്യുന്നു, വിതരണം ചെയ്യുന്നു എന്ന് നിർണ്ണയിക്കുന്ന ഗേറ്റ്വേയുടെ ഹൃദയവും ആത്മാവുമാണ് ഫോർവേഡിംഗ് സംവിധാനം.

VXLAN ഫോർവേഡിംഗ് പ്രക്രിയ ഒരു സൂക്ഷ്മമായ ബാലെ പോലെയാണ്, ഉറവിടത്തിൽ നിന്ന് ലക്ഷ്യസ്ഥാനത്തേക്കുള്ള ഓരോ ഘട്ടവും പരസ്പരം ബന്ധപ്പെട്ടിരിക്കുന്നു. നമുക്ക് അത് ഘട്ടം ഘട്ടമായി വിശകലനം ചെയ്യാം.

ആദ്യം, സോഴ്സ് ഹോസ്റ്റിൽ നിന്ന് (VM പോലുള്ളവ) ഒരു പാക്കറ്റ് അയയ്ക്കുന്നു. സോഴ്സ് MAC വിലാസം, ഡെസ്റ്റിനേഷൻ MAC വിലാസം, VLAN ടാഗ് (എന്തെങ്കിലും ഉണ്ടെങ്കിൽ), പേലോഡ് എന്നിവ ഉൾക്കൊള്ളുന്ന ഒരു സ്റ്റാൻഡേർഡ് ഇതർനെറ്റ് ഫ്രെയിമാണിത്. ഈ ഫ്രെയിം ലഭിക്കുമ്പോൾ, സോഴ്സ് VTEP ഡെസ്റ്റിനേഷൻ MAC വിലാസം പരിശോധിക്കുന്നു. ഡെസ്റ്റിനേഷൻ MAC വിലാസം അതിന്റെ MAC പട്ടികയിൽ ഉണ്ടെങ്കിൽ (ലേണിംഗ് അല്ലെങ്കിൽ ഫ്ലഡിംഗ് വഴി ലഭിച്ചത്), പാക്കറ്റ് ഏത് റിമോട്ട് VTEP ലേക്ക് ഫോർവേഡ് ചെയ്യണമെന്ന് അതിന് അറിയാം.

എൻക്യാപ്സുലേഷൻ പ്രക്രിയ നിർണായകമാണ്: VTEP ഒരു VXLAN ഹെഡർ (VNI, ഫ്ലാഗുകൾ മുതലായവ ഉൾപ്പെടെ), തുടർന്ന് ഒരു ബാഹ്യ UDP ഹെഡർ (ഇന്നർ ഫ്രെയിമിന്റെ ഹാഷും 4789 എന്ന ഫിക്സഡ് ഡെസ്റ്റിനേഷൻ പോർട്ടും അടിസ്ഥാനമാക്കിയുള്ള ഒരു സോഴ്സ് പോർട്ടും), ഒരു IP ഹെഡർ (ലോക്കൽ VTEP യുടെ സോഴ്സ് IP വിലാസവും റിമോട്ട് VTEP യുടെ ഡെസ്റ്റിനേഷൻ IP വിലാസവും ഉപയോഗിച്ച്), ഒടുവിൽ ഒരു ബാഹ്യ ഇതർനെറ്റ് ഹെഡർ എന്നിവ ചേർക്കുന്നു. മുഴുവൻ പാക്കറ്റും ഇപ്പോൾ ഒരു UDP/IP പാക്കറ്റായി ദൃശ്യമാകുന്നു, സാധാരണ ട്രാഫിക് പോലെ കാണപ്പെടുന്നു, കൂടാതെ L3 നെറ്റ്വർക്കിൽ റൂട്ട് ചെയ്യാനും കഴിയും.

ഫിസിക്കൽ നെറ്റ്വർക്കിൽ, ലക്ഷ്യസ്ഥാനമായ VTEP-ൽ എത്തുന്നതുവരെ പാക്കറ്റ് ഒരു റൂട്ടറോ സ്വിച്ചോ വഴി ഫോർവേഡ് ചെയ്യുന്നു. ലക്ഷ്യസ്ഥാന VTEP പുറം ഹെഡറിൽ നിന്ന് നീക്കം ചെയ്യുന്നു, VNI പൊരുത്തപ്പെടുന്നുണ്ടെന്ന് ഉറപ്പാക്കാൻ VXLAN ഹെഡർ പരിശോധിക്കുന്നു, തുടർന്ന് അകത്തെ ഇതർനെറ്റ് ഫ്രെയിം ലക്ഷ്യസ്ഥാന ഹോസ്റ്റിലേക്ക് എത്തിക്കുന്നു. പാക്കറ്റ് അജ്ഞാതമായ യൂണികാസ്റ്റ്, ബ്രോഡ്കാസ്റ്റ് അല്ലെങ്കിൽ മൾട്ടികാസ്റ്റ് (BUM) ട്രാഫിക് ആണെങ്കിൽ, മൾട്ടികാസ്റ്റ് ഗ്രൂപ്പുകളെയോ യൂണികാസ്റ്റ് ഹെഡർ റെപ്ലിക്കേഷൻ (HER) നെയോ ആശ്രയിച്ച് ഫ്ലഡിംഗ് ഉപയോഗിച്ച് VTEP പാക്കറ്റ് എല്ലാ പ്രസക്തമായ VTEP-കളിലേക്കും പകർത്തുന്നു.

ഫോർവേഡിംഗ് തത്വത്തിന്റെ കാതൽ നിയന്ത്രണ തലവും ഡാറ്റ തലവും വേർതിരിക്കുക എന്നതാണ്. MAC, IP മാപ്പിംഗുകൾ പഠിക്കാൻ നിയന്ത്രണ തലം ഇഥർനെറ്റ് VPN (EVPN) അല്ലെങ്കിൽ ഫ്ലഡ് ആൻഡ് ലേൺ മെക്കാനിസം ഉപയോഗിക്കുന്നു. BGP പ്രോട്ടോക്കോളിനെ അടിസ്ഥാനമാക്കിയുള്ളതാണ് EVPN, കൂടാതെ MAC-VRF (വെർച്വൽ റൂട്ടിംഗ് ആൻഡ് ഫോർവേഡിംഗ്), IP-VRF പോലുള്ള റൂട്ടിംഗ് വിവരങ്ങൾ കൈമാറാൻ VTEP-കളെ അനുവദിക്കുന്നു. കാര്യക്ഷമമായ പ്രക്ഷേപണത്തിനായി VXLAN ടണലുകൾ ഉപയോഗിച്ച് യഥാർത്ഥ ഫോർവേഡിംഗിന് ഡാറ്റ തലം ഉത്തരവാദിയാണ്.

എന്നിരുന്നാലും, യഥാർത്ഥ വിന്യാസങ്ങളിൽ, ഫോർവേഡിംഗ് കാര്യക്ഷമത പ്രകടനത്തെ നേരിട്ട് ബാധിക്കുന്നു. പരമ്പരാഗത വെള്ളപ്പൊക്കം എളുപ്പത്തിൽ പ്രക്ഷേപണ കൊടുങ്കാറ്റുകൾക്ക് കാരണമാകും, പ്രത്യേകിച്ച് വലിയ നെറ്റ്വർക്കുകളിൽ. ഇത് ഗേറ്റ്വേ ഒപ്റ്റിമൈസേഷന്റെ ആവശ്യകതയിലേക്ക് നയിക്കുന്നു: ഗേറ്റ്വേകൾ ആന്തരികവും ബാഹ്യവുമായ നെറ്റ്വർക്കുകളെ ബന്ധിപ്പിക്കുക മാത്രമല്ല, പ്രോക്സി ARP ഏജന്റുമാരായി പ്രവർത്തിക്കുകയും റൂട്ട് ചോർച്ചകൾ കൈകാര്യം ചെയ്യുകയും ഏറ്റവും കുറഞ്ഞ ഫോർവേഡിംഗ് പാതകൾ ഉറപ്പാക്കുകയും ചെയ്യുന്നു.

കേന്ദ്രീകൃത VXLAN ഗേറ്റ്വേ

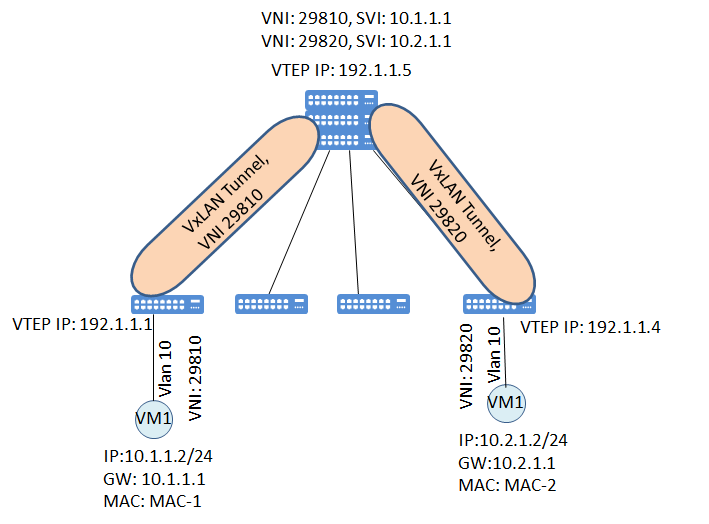

ഒരു കേന്ദ്രീകൃത VXLAN ഗേറ്റ്വേ, കേന്ദ്രീകൃത ഗേറ്റ്വേ അല്ലെങ്കിൽ L3 ഗേറ്റ്വേ എന്നും അറിയപ്പെടുന്നു, സാധാരണയായി ഒരു ഡാറ്റാ സെന്ററിന്റെ അരികിലോ കോർ ലെയറിലോ വിന്യസിച്ചിരിക്കുന്നു. എല്ലാ ക്രോസ്-VNI അല്ലെങ്കിൽ ക്രോസ്-സബ്നെറ്റ് ട്രാഫിക്കും കടന്നുപോകേണ്ട ഒരു കേന്ദ്ര ഹബ്ബായി ഇത് പ്രവർത്തിക്കുന്നു.

തത്വത്തിൽ, ഒരു കേന്ദ്രീകൃത ഗേറ്റ്വേ ഡിഫോൾട്ട് ഗേറ്റ്വേ ആയി പ്രവർത്തിക്കുന്നു, എല്ലാ VXLAN നെറ്റ്വർക്കുകൾക്കും ലെയർ 3 റൂട്ടിംഗ് സേവനങ്ങൾ നൽകുന്നു. രണ്ട് VNI-കൾ പരിഗണിക്കുക: VNI 10000 (സബ്നെറ്റ് 10.1.1.0/24) ഉം VNI 20000 (സബ്നെറ്റ് 10.2.1.0/24). VNI 10000 ലെ VM A, VNI 20000 ൽ VM B ആക്സസ് ചെയ്യാൻ ആഗ്രഹിക്കുന്നുവെങ്കിൽ, പാക്കറ്റ് ആദ്യം ലോക്കൽ VTEP-യിൽ എത്തുന്നു. ഡെസ്റ്റിനേഷൻ IP വിലാസം ലോക്കൽ സബ്നെറ്റിൽ ഇല്ലെന്ന് ലോക്കൽ VTEP കണ്ടെത്തി അത് സെൻട്രലൈസ്ഡ് ഗേറ്റ്വേയിലേക്ക് ഫോർവേഡ് ചെയ്യുന്നു. ഗേറ്റ്വേ പാക്കറ്റ് ഡീകാപ്സുലേറ്റ് ചെയ്യുന്നു, ഒരു റൂട്ടിംഗ് തീരുമാനം എടുക്കുന്നു, തുടർന്ന് പാക്കറ്റിനെ ഡെസ്റ്റിനേഷൻ VNI-യിലേക്ക് ഒരു ടണലിലേക്ക് വീണ്ടും എൻക്യാപ്സുലേറ്റ് ചെയ്യുന്നു.

ഗുണങ്ങൾ വ്യക്തമാണ്:

○ ലളിതമായ മാനേജ്മെന്റ്എല്ലാ റൂട്ടിംഗ് കോൺഫിഗറേഷനുകളും ഒന്നോ രണ്ടോ ഉപകരണങ്ങളിൽ കേന്ദ്രീകരിച്ചിരിക്കുന്നു, ഇത് മുഴുവൻ നെറ്റ്വർക്കിനെയും ഉൾക്കൊള്ളുന്നതിനായി ഓപ്പറേറ്റർമാർക്ക് കുറച്ച് ഗേറ്റ്വേകൾ മാത്രം നിലനിർത്താൻ അനുവദിക്കുന്നു. VXLAN ആദ്യമായി വിന്യസിക്കുന്ന ചെറുതും ഇടത്തരവുമായ ഡാറ്റാ സെന്ററുകൾക്കോ പരിതസ്ഥിതികൾക്കോ ഈ സമീപനം അനുയോജ്യമാണ്.

○ ○ വർഗ്ഗീകരണംവിഭവക്ഷമതയുള്ളത്ഗേറ്റ്വേകൾ സാധാരണയായി ഉയർന്ന പ്രകടനമുള്ള ഹാർഡ്വെയറുകളാണ് (സിസ്കോ നെക്സസ് 9000 അല്ലെങ്കിൽ അരിസ്റ്റ 7050 പോലുള്ളവ) വലിയ അളവിലുള്ള ട്രാഫിക് കൈകാര്യം ചെയ്യാൻ കഴിവുള്ളവയാണ്. നിയന്ത്രണ തലം കേന്ദ്രീകൃതമാണ്, ഇത് NSX മാനേജർ പോലുള്ള SDN കൺട്രോളറുകളുമായി സംയോജിപ്പിക്കാൻ സഹായിക്കുന്നു.

○ ○ വർഗ്ഗീകരണംശക്തമായ സുരക്ഷാ നിയന്ത്രണംACL-കൾ (ആക്സസ് കൺട്രോൾ ലിസ്റ്റുകൾ), ഫയർവാളുകൾ, NAT എന്നിവ നടപ്പിലാക്കാൻ സഹായിക്കുന്ന തരത്തിൽ ഗതാഗതം ഗേറ്റ്വേയിലൂടെ കടന്നുപോകണം. ഒരു കേന്ദ്രീകൃത ഗേറ്റ്വേയ്ക്ക് വാടകക്കാരുടെ ട്രാഫിക്കിനെ എളുപ്പത്തിൽ ഒറ്റപ്പെടുത്താൻ കഴിയുന്ന ഒരു മൾട്ടി-ടെനന്റ് സാഹചര്യം സങ്കൽപ്പിക്കുക.

എന്നാൽ പോരായ്മകൾ അവഗണിക്കാൻ കഴിയില്ല:

○ സിംഗിൾ പോയിന്റ് ഓഫ് ഫെയിലർഗേറ്റ്വേ പരാജയപ്പെടുകയാണെങ്കിൽ, മുഴുവൻ നെറ്റ്വർക്കിലുടനീളമുള്ള L3 ആശയവിനിമയം സ്തംഭിക്കും. ആവർത്തനത്തിനായി VRRP (വെർച്വൽ റൂട്ടർ ആവർത്തന പ്രോട്ടോക്കോൾ) ഉപയോഗിക്കാമെങ്കിലും, അത് ഇപ്പോഴും അപകടസാധ്യതകൾ വഹിക്കുന്നു.

○ ○ വർഗ്ഗീകരണംപ്രകടനത്തിലെ തടസ്സംകിഴക്ക്-പടിഞ്ഞാറ് ഭാഗത്തുള്ള എല്ലാ ട്രാഫിക്കും (സെർവറുകൾ തമ്മിലുള്ള ആശയവിനിമയം) ഗേറ്റ്വേയെ മറികടക്കണം, അതിന്റെ ഫലമായി ഒരു സബ്ഒപ്റ്റിമൽ പാത ലഭിക്കും. ഉദാഹരണത്തിന്, 1000-നോഡ് ക്ലസ്റ്ററിൽ, ഗേറ്റ്വേ ബാൻഡ്വിഡ്ത്ത് 100Gbps ആണെങ്കിൽ, പീക്ക് സമയങ്ങളിൽ തിരക്ക് ഉണ്ടാകാൻ സാധ്യതയുണ്ട്.

○ ○ വർഗ്ഗീകരണംമോശം സ്കേലബിളിറ്റിനെറ്റ്വർക്ക് സ്കെയിൽ വളരുന്നതിനനുസരിച്ച്, ഗേറ്റ്വേ ലോഡ് ക്രമാതീതമായി വർദ്ധിക്കുന്നു. ഒരു യഥാർത്ഥ ലോക ഉദാഹരണത്തിൽ, ഒരു കേന്ദ്രീകൃത ഗേറ്റ്വേ ഉപയോഗിക്കുന്ന ഒരു സാമ്പത്തിക ഡാറ്റാ സെന്റർ ഞാൻ കണ്ടിട്ടുണ്ട്. തുടക്കത്തിൽ, അത് സുഗമമായി പ്രവർത്തിച്ചു, പക്ഷേ VM-കളുടെ എണ്ണം ഇരട്ടിയായതിനുശേഷം, ലേറ്റൻസി മൈക്രോസെക്കൻഡുകളിൽ നിന്ന് മില്ലിസെക്കൻഡുകളിലേക്ക് കുതിച്ചുയർന്നു.

ആപ്ലിക്കേഷൻ സാഹചര്യം: എന്റർപ്രൈസ് പ്രൈവറ്റ് ക്ലൗഡുകൾ അല്ലെങ്കിൽ ടെസ്റ്റ് നെറ്റ്വർക്കുകൾ പോലുള്ള ഉയർന്ന മാനേജ്മെന്റ് ലാളിത്യം ആവശ്യമുള്ള പരിതസ്ഥിതികൾക്ക് അനുയോജ്യം. കോർ ഗേറ്റ്വേകളുടെ കാര്യക്ഷമമായ പ്രവർത്തനം ഉറപ്പാക്കാൻ സിസ്കോയുടെ എസിഐ ആർക്കിടെക്ചർ പലപ്പോഴും ലീഫ്-സ്പൈൻ ടോപ്പോളജിയുമായി സംയോജിപ്പിച്ച് ഒരു കേന്ദ്രീകൃത മാതൃക ഉപയോഗിക്കുന്നു.

വിതരണം ചെയ്ത VXLAN ഗേറ്റ്വേ

ഡിസ്ട്രിബ്യൂട്ടഡ് ഗേറ്റ്വേ അല്ലെങ്കിൽ ആനികാസ്റ്റ് ഗേറ്റ്വേ എന്നും അറിയപ്പെടുന്ന ഒരു ഡിസ്ട്രിബ്യൂട്ടഡ് VXLAN ഗേറ്റ്വേ, ഓരോ ലീഫ് സ്വിച്ചിലേക്കോ ഹൈപ്പർവൈസർ VTEP-ലേക്കോ ഗേറ്റ്വേ പ്രവർത്തനം ഓഫ്ലോഡ് ചെയ്യുന്നു. ഓരോ VTEP-യും ഒരു ലോക്കൽ ഗേറ്റ്വേ ആയി പ്രവർത്തിക്കുന്നു, ലോക്കൽ സബ്നെറ്റിനായുള്ള L3 ഫോർവേഡിംഗ് കൈകാര്യം ചെയ്യുന്നു.

തത്വം കൂടുതൽ വഴക്കമുള്ളതാണ്: ഓരോ VTEP-യും Anycast മെക്കാനിസം ഉപയോഗിച്ച് ഡിഫോൾട്ട് ഗേറ്റ്വേയുടെ അതേ വെർച്വൽ IP (VIP) ഉപയോഗിച്ചാണ് കോൺഫിഗർ ചെയ്തിരിക്കുന്നത്. VM-കൾ അയയ്ക്കുന്ന ക്രോസ്-സബ്നെറ്റ് പാക്കറ്റുകൾ ഒരു കേന്ദ്ര പോയിന്റിലൂടെ പോകാതെ തന്നെ നേരിട്ട് ലോക്കൽ VTEP-യിൽ റൂട്ട് ചെയ്യുന്നു. ഇവിടെ EVP പ്രത്യേകിച്ചും ഉപയോഗപ്രദമാണ്: BGP EVPN വഴി, VTEP റിമോട്ട് ഹോസ്റ്റുകളുടെ റൂട്ടുകൾ പഠിക്കുകയും ARP ഫ്ലഡിംഗ് ഒഴിവാക്കാൻ MAC/IP ബൈൻഡിംഗ് ഉപയോഗിക്കുകയും ചെയ്യുന്നു.

ഉദാഹരണത്തിന്, VM A (10.1.1.10) VM B (10.2.1.10) ആക്സസ് ചെയ്യാൻ ആഗ്രഹിക്കുന്നു. VM A യുടെ ഡിഫോൾട്ട് ഗേറ്റ്വേ ലോക്കൽ VTEP യുടെ VIP ആണ് (10.1.1.1). ഡെസ്റ്റിനേഷൻ സബ്നെറ്റിലേക്കുള്ള ലോക്കൽ VTEP റൂട്ടുകൾ, VXLAN പാക്കറ്റ് എൻക്യാപ്സുലേറ്റ് ചെയ്ത്, VM B യുടെ VTEP ലേക്ക് നേരിട്ട് അയയ്ക്കുന്നു. ഈ പ്രക്രിയ പാതയും ലേറ്റൻസിയും കുറയ്ക്കുന്നു.

മികച്ച നേട്ടങ്ങൾ:

○ ഉയർന്ന സ്കെയിലബിളിറ്റിഓരോ നോഡിലേക്കും ഗേറ്റ്വേ പ്രവർത്തനം വിതരണം ചെയ്യുന്നത് നെറ്റ്വർക്ക് വലുപ്പം വർദ്ധിപ്പിക്കുന്നു, ഇത് വലിയ നെറ്റ്വർക്കുകൾക്ക് ഗുണകരമാണ്. ദശലക്ഷക്കണക്കിന് VM-കളെ പിന്തുണയ്ക്കുന്നതിന് Google ക്ലൗഡ് പോലുള്ള വലിയ ക്ലൗഡ് ദാതാക്കൾ സമാനമായ ഒരു സംവിധാനം ഉപയോഗിക്കുന്നു.

○ ○ വർഗ്ഗീകരണംമികച്ച പ്രകടനംതടസ്സങ്ങൾ ഒഴിവാക്കാൻ കിഴക്ക്-പടിഞ്ഞാറൻ ഗതാഗതം പ്രാദേശികമായി പ്രോസസ്സ് ചെയ്യുന്നു. വിതരണ മോഡിൽ ത്രൂപുട്ട് 30%-50% വരെ വർദ്ധിക്കുമെന്ന് പരീക്ഷണ ഡാറ്റ കാണിക്കുന്നു.

○ ○ വർഗ്ഗീകരണംവേഗത്തിലുള്ള തകരാറ് വീണ്ടെടുക്കൽഒരൊറ്റ VTEP പരാജയം ലോക്കൽ ഹോസ്റ്റിനെ മാത്രമേ ബാധിക്കുകയുള്ളൂ, മറ്റ് നോഡുകളെ ബാധിക്കില്ല. EVPN-ന്റെ വേഗത്തിലുള്ള കൺവെർജൻസുമായി സംയോജിപ്പിച്ചാൽ, വീണ്ടെടുക്കൽ സമയം സെക്കൻഡുകൾക്കുള്ളിലാണ്.

○ ○ വർഗ്ഗീകരണംവിഭവങ്ങളുടെ നല്ല ഉപയോഗംഹാർഡ്വെയർ ആക്സിലറേഷനായി നിലവിലുള്ള ലീഫ് സ്വിച്ച് ASIC ചിപ്പ് ഉപയോഗിക്കുക, ഫോർവേഡിംഗ് നിരക്കുകൾ Tbps ലെവലിൽ എത്തുക.

ദോഷങ്ങൾ എന്തൊക്കെയാണ്?

○ സങ്കീർണ്ണമായ കോൺഫിഗറേഷൻഓരോ VTEP-ക്കും റൂട്ടിംഗ്, EVPN, മറ്റ് സവിശേഷതകൾ എന്നിവയുടെ കോൺഫിഗറേഷൻ ആവശ്യമാണ്, ഇത് പ്രാരംഭ വിന്യാസം സമയമെടുക്കുന്നതാക്കി മാറ്റുന്നു. ഓപ്പറേഷൻസ് ടീമിന് BGP, SDN എന്നിവയുമായി പരിചയമുണ്ടായിരിക്കണം.

○ ○ വർഗ്ഗീകരണംഉയർന്ന ഹാർഡ്വെയർ ആവശ്യകതകൾഡിസ്ട്രിബ്യൂട്ടഡ് ഗേറ്റ്വേ: എല്ലാ സ്വിച്ചുകളും ഡിസ്ട്രിബ്യൂട്ടഡ് ഗേറ്റ്വേകളെ പിന്തുണയ്ക്കുന്നില്ല; ബ്രോഡ്കോം ട്രൈഡന്റ് അല്ലെങ്കിൽ ടോമാഹോക്ക് ചിപ്പുകൾ ആവശ്യമാണ്. സോഫ്റ്റ്വെയർ ഇംപ്ലിമെന്റേഷനുകൾ (കെവിഎമ്മിലെ ഒവിഎസ് പോലുള്ളവ) ഹാർഡ്വെയറിന്റെ അത്രയും മികച്ച പ്രകടനം കാഴ്ചവയ്ക്കുന്നില്ല.

○ ○ വർഗ്ഗീകരണംസ്ഥിരത വെല്ലുവിളികൾഡിസ്ട്രിബ്യൂട്ടഡ് എന്നാൽ സ്റ്റേറ്റ് സിൻക്രൊണൈസേഷൻ EVPN-നെ ആശ്രയിച്ചിരിക്കുന്നു എന്നാണ്. BGP സെഷനിൽ ഏറ്റക്കുറച്ചിലുകൾ ഉണ്ടായാൽ, അത് ഒരു റൂട്ടിംഗ് ബ്ലാക്ക് ഹോളിന് കാരണമായേക്കാം.

ആപ്ലിക്കേഷൻ സാഹചര്യം: ഹൈപ്പർസ്കെയിൽ ഡാറ്റാ സെന്ററുകൾക്കോ പൊതു ക്ലൗഡുകൾക്കോ അനുയോജ്യമാണ്. VMware NSX-T യുടെ ഡിസ്ട്രിബ്യൂട്ടഡ് റൂട്ടർ ഒരു സാധാരണ ഉദാഹരണമാണ്. കുബേർനെറ്റസുമായി സംയോജിപ്പിച്ച്, ഇത് കണ്ടെയ്നർ നെറ്റ്വർക്കിംഗിനെ തടസ്സമില്ലാതെ പിന്തുണയ്ക്കുന്നു.

കേന്ദ്രീകൃത VxLAN ഗേറ്റ്വേ vs. ഡിസ്ട്രിബ്യൂട്ടഡ് VxLAN ഗേറ്റ്വേ

ഇനി ക്ലൈമാക്സിലേക്ക്: ഏതാണ് നല്ലത്? ഉത്തരം "അത് ആശ്രയിച്ചിരിക്കുന്നു" എന്നാണ്, പക്ഷേ നിങ്ങളെ ബോധ്യപ്പെടുത്താൻ നമ്മൾ ഡാറ്റയും കേസ് പഠനങ്ങളും ആഴത്തിൽ പരിശോധിക്കേണ്ടതുണ്ട്.

പ്രകടന വീക്ഷണകോണിൽ, ഡിസ്ട്രിബ്യൂട്ടഡ് സിസ്റ്റങ്ങൾ വ്യക്തമായി മികച്ച പ്രകടനം കാഴ്ചവയ്ക്കുന്നു. ഒരു സാധാരണ ഡാറ്റാ സെന്റർ ബെഞ്ച്മാർക്കിൽ (സ്പൈറന്റ് ടെസ്റ്റ് ഉപകരണങ്ങളെ അടിസ്ഥാനമാക്കി), ഒരു കേന്ദ്രീകൃത ഗേറ്റ്വേയുടെ ശരാശരി ലേറ്റൻസി 150μs ആയിരുന്നു, അതേസമയം ഡിസ്ട്രിബ്യൂട്ടഡ് സിസ്റ്റത്തിന്റേത് 50μs മാത്രമായിരുന്നു. ത്രൂപുട്ടിന്റെ കാര്യത്തിൽ, ഡിസ്ട്രിബ്യൂട്ടഡ് സിസ്റ്റങ്ങൾക്ക് ലൈൻ-റേറ്റ് ഫോർവേഡിംഗ് എളുപ്പത്തിൽ നേടാൻ കഴിയും, കാരണം അവ സ്പൈൻ-ലീഫ് ഈക്വൽ കോസ്റ്റ് മൾട്ടി-പാത്ത് (ECMP) റൂട്ടിംഗ് ഉപയോഗിക്കുന്നു.

സ്കേലബിളിറ്റി മറ്റൊരു യുദ്ധക്കളമാണ്. 100-500 നോഡുകളുള്ള നെറ്റ്വർക്കുകൾക്ക് കേന്ദ്രീകൃത നെറ്റ്വർക്കുകൾ അനുയോജ്യമാണ്; ഈ സ്കെയിലിനപ്പുറം, വിതരണം ചെയ്ത നെറ്റ്വർക്കുകൾ മുൻതൂക്കം നേടുന്നു. ഉദാഹരണത്തിന് ആലിബാബ ക്ലൗഡ് എടുക്കുക. ലോകമെമ്പാടുമുള്ള ദശലക്ഷക്കണക്കിന് ഉപയോക്താക്കളെ പിന്തുണയ്ക്കുന്നതിനായി അവരുടെ VPC (വെർച്വൽ പ്രൈവറ്റ് ക്ലൗഡ്) വിതരണം ചെയ്ത VXLAN ഗേറ്റ്വേകൾ ഉപയോഗിക്കുന്നു, 1ms-ൽ താഴെ സിംഗിൾ-റീജിയൻ ലേറ്റൻസിയോടെ. ഒരു കേന്ദ്രീകൃത സമീപനം വളരെ മുമ്പുതന്നെ തകർന്നുവീഴുമായിരുന്നു.

ചെലവ് എങ്ങനെയുണ്ട്? ഒരു കേന്ദ്രീകൃത പരിഹാരം കുറഞ്ഞ പ്രാരംഭ നിക്ഷേപം വാഗ്ദാനം ചെയ്യുന്നു, കുറച്ച് ഉയർന്ന ഗേറ്റ്വേകൾ മാത്രമേ ആവശ്യമുള്ളൂ. ഒരു വിതരണ പരിഹാരത്തിന് എല്ലാ ലീഫ് നോഡുകളും VXLAN ഓഫ്ലോഡിനെ പിന്തുണയ്ക്കേണ്ടതുണ്ട്, ഇത് ഉയർന്ന ഹാർഡ്വെയർ അപ്ഗ്രേഡ് ചെലവുകളിലേക്ക് നയിക്കുന്നു. എന്നിരുന്നാലും, ദീർഘകാലാടിസ്ഥാനത്തിൽ, വിതരണ പരിഹാരം കുറഞ്ഞ O&M ചെലവുകൾ വാഗ്ദാനം ചെയ്യുന്നു, കാരണം അൻസിബിൾ പോലുള്ള ഓട്ടോമേഷൻ ഉപകരണങ്ങൾ ബാച്ച് കോൺഫിഗറേഷൻ പ്രാപ്തമാക്കുന്നു.

സുരക്ഷയും വിശ്വാസ്യതയും: കേന്ദ്രീകൃത സംവിധാനങ്ങൾ കേന്ദ്രീകൃത സംരക്ഷണം സാധ്യമാക്കുന്നു, പക്ഷേ ഒറ്റ ആക്രമണ പോയിന്റുകളുടെ ഉയർന്ന അപകടസാധ്യത സൃഷ്ടിക്കുന്നു. വിതരണം ചെയ്ത സിസ്റ്റങ്ങൾ കൂടുതൽ പ്രതിരോധശേഷിയുള്ളവയാണ്, പക്ഷേ DDoS ആക്രമണങ്ങൾ തടയുന്നതിന് ശക്തമായ ഒരു നിയന്ത്രണ തലം ആവശ്യമാണ്.

ഒരു യഥാർത്ഥ കേസ് പഠനം: ഒരു ഇ-കൊമേഴ്സ് കമ്പനി അതിന്റെ സൈറ്റ് നിർമ്മിക്കാൻ കേന്ദ്രീകൃത VXLAN ഉപയോഗിച്ചു. പീക്ക് പീരിയഡുകളിൽ, ഗേറ്റ്വേ CPU ഉപയോഗം 90% ആയി ഉയർന്നു, ഇത് ലേറ്റൻസിയെക്കുറിച്ചുള്ള ഉപയോക്തൃ പരാതികൾക്ക് കാരണമായി. ഒരു വിതരണ മോഡലിലേക്ക് മാറുന്നത് പ്രശ്നം പരിഹരിച്ചു, ഇത് കമ്പനിക്ക് അതിന്റെ സ്കെയിൽ എളുപ്പത്തിൽ ഇരട്ടിയാക്കാൻ അനുവദിച്ചു. നേരെമറിച്ച്, ഒരു ചെറിയ ബാങ്ക് ഒരു കേന്ദ്രീകൃത മോഡലിൽ നിർബന്ധിച്ചു, കാരണം അവർ അനുസരണ ഓഡിറ്റുകൾക്ക് മുൻഗണന നൽകുകയും കേന്ദ്രീകൃത മാനേജ്മെന്റ് എളുപ്പമാണെന്ന് കണ്ടെത്തുകയും ചെയ്തു.

പൊതുവേ, നിങ്ങൾ അങ്ങേയറ്റത്തെ നെറ്റ്വർക്ക് പ്രകടനവും സ്കെയിലും തേടുകയാണെങ്കിൽ, ഒരു വിതരണ സമീപനമാണ് പോകാനുള്ള മാർഗം. നിങ്ങളുടെ ബജറ്റ് പരിമിതവും നിങ്ങളുടെ മാനേജ്മെന്റ് ടീമിന് അനുഭവപരിചയവുമില്ലെങ്കിൽ, ഒരു കേന്ദ്രീകൃത സമീപനമാണ് കൂടുതൽ പ്രായോഗികം. ഭാവിയിൽ, 5G യുടെയും എഡ്ജ് കമ്പ്യൂട്ടിംഗിന്റെയും ഉയർച്ചയോടെ, വിതരണ നെറ്റ്വർക്കുകൾ കൂടുതൽ ജനപ്രിയമാകും, പക്ഷേ ബ്രാഞ്ച് ഓഫീസ് ഇന്റർകണക്ഷൻ പോലുള്ള പ്രത്യേക സാഹചര്യങ്ങളിൽ കേന്ദ്രീകൃത നെറ്റ്വർക്കുകൾ ഇപ്പോഴും വിലപ്പെട്ടതായിരിക്കും.

മൈലിങ്കിംഗ്™ നെറ്റ്വർക്ക് പാക്കറ്റ് ബ്രോക്കർമാർVxLAN, VLAN, GRE, MPLS ഹെഡർ സ്ട്രിപ്പിംഗ് പിന്തുണയ്ക്കുക

യഥാർത്ഥ ഡാറ്റ പാക്കറ്റിൽ നിന്ന് നീക്കം ചെയ്ത VxLAN, VLAN, GRE, MPLS ഹെഡറിനെ പിന്തുണയ്ക്കുകയും ഫോർവേഡ് ഔട്ട്പുട്ട് നൽകുകയും ചെയ്യുന്നു.

പോസ്റ്റ് സമയം: ഒക്ടോബർ-09-2025